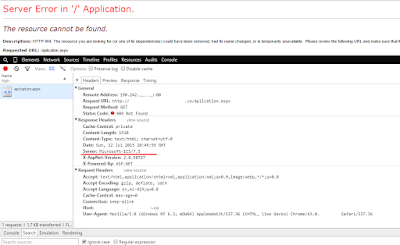

Figura 1: Server Error

Muchas veces me he preguntado como puedo saber que servidor se esta corriendo en una pagina web (x),asi que siempre comienzo con la típica búsqueda de fallas en esta, a través de comandos avanzados de google conocido como google haking. pero no siempre da resultados así que comienzan a salirte todos estos mensajes de error pero, me pregunto.

¿ como puedo utilizarlos a mi favor ?

Decidí averiguar sobre el tema y encontré diversas técnicas, métodos y software que me permiten explotar las vulnerabilidades en estos mensajes de error, primero vamos a centrarnos en como conseguir estos mensajes, y que mejor que con google, solo tienes que escribir los siguiente

1."[function.getimagesize]: failed to open stream: No such file or directory in"

2.intext:"Access denied for" intitle:"Shopping cart"

3.inurl:advsearch.php?module= & intext:sql syntax

4.intext:"Fatal error: Class 'Red_Action' not found in"

5.inurl:"*.php?*=*.php" intext:"Warning: include" -inurl:.html -site:"php.net" -site:"stackoverflow.com" -inurl:"*forums*"

6."Warning: mysql_connect(): Access denied for user: '*@*" "on line" -help -forum

Podrás encontrar muchos mas comandos avanzados para la búsqueda de errores en Exploit Database. tal vez si tienes un poco de suerte te encuentres en el camino errores como los siguientes

Figura 2: Error de Acceso

Figura 3: Not Found

Digo que tendrás suerte por que este tipo de errores muestran muchas veces,que la pagina ha sido mal configurada lo cual permitirá el indexar-la para realizar el robo de datos, privados al servidor, tal como lo son configuraciones de conexiones, calvez, usuarios, y tipos de servicios montados, entre los cuales se encuentre ssh,https,vpn,ftp,sql

Figura 4: Clave Privada de Cifrado SSH en Servidor Gubernamental

Figura 5 : Archivos de Configuración de La Red

Así como también podrás observar los software utilizados, por dicha empresa con sus respectivas licencias y códigos de activación.

Figura 6: Claves y Códigos de Activación

Pero por otro lado te pueden encontrar con mensajes de error como los dados por IIS 6 a 7.5

Figura 7: Error de IIS Server Configuracion Correcta

Este error se muestra en el IIS tras añadir a la URL la búsqueda del archivo /trace.axd es decir:

www.paginaweb.com/trace.axd

Este es un error de traza, este se activa para poder observar el comportamiento del servidor ante cada petición que se le realiza,lo cual permite ver usuarios,contraseña,cookie de sesión así como las direcciones IP del servidor y del dispositivo que se conecto a dicho servidor.

Para buscar dicha vulneravilidad bastara con colocar en el navegador inurl:"trace.axd" ext:axd "Application Trace"

Figura 8: Trace.axd Activo

¿pero como saber que tipo de servidor esta corriendo en la pagina web?

Están simple como abrir modo de desarrollador de Chrome a través de ctrl+shift+j irte a Network y recargar la pagina

Figura 9: Modo de desarrollador en Chrome

Por supuesto no podría olvidarme de los errores de MYSQL pues estos errores son tal vez los mas importantes al realizar una auditoria, pues me permiten deducir si la plataforma, es vulnerable a SQLI. uno de los mensajes de error que me permite obtener información sobre esto es el siguiente:

Figura :

Este tipo de error se proboca, cuando la pagina tiene un login o ingreso de usuarios, colocando como usuario y contraseña una coma ( ' ).dicho mensaje me indica por deduccion que la pagina es vulnerable a SQLI por lo cual siempre es recomendable comenzar a intentar logearse con 'or'1'='1'or'1'='1

Para mas información sobre SQLI ve al siguiente enlace

Por ahora dejare hasta aquí, mas adelante volveré a tocar el tema mas afondo y mostrare las aplicaciones mas utilizadas para realizar la explotacion de vulnerabilidades web.

Hasta Pronto...

No hay comentarios:

Tu Comentario Es Importante